¡Hola, chicos!

En este artículo, que no tiene nada que ver con SQL Server, me gustaría compartir con ustedes algunas formas MUY SIMPLES de cómo usar Whatsapp y Telegram de manera SEGURA y no ser víctima de intrusiones, como vemos todo el tiempo en todos los periódicos y sitios de noticias de Brasil, ya que varias autoridades (como Sérgio Moro y Deltan Dallagnol) Están siendo atacados en aplicaciones de mensajería instantánea., especialmente Telegrama.

Mi objetivo con este post es ayudarte a entender cómo funcionan y cómo protegerte de estos ataques de una manera clara y objetiva y demostrar que en menos de 1 minuto puedes dejar tu Whatsapp o Telegram protegido contra estos ataques que culminaron con la filtración de conversaciones privadas entre autoridades de nuestro país.

Es importante señalar que, si has perdido tu celular o te lo han robado, recuerda SIEMPRE llamar a tu operador para bloquear tu chip e iniciar sesión en tu cuenta de Google (Android) o iCloud (Apple) para bloquear y eliminar tu información personal del dispositivo. En Android, por ejemplo, puedes utilizar el enlace https://www.google.com/android/find para localizar, bloquear y eliminar la cuenta de su dispositivo de forma remota desde una computadora u otro dispositivo.

¿Cómo se llevan a cabo estos ataques?

Haga clic para ver el texto- Robo de dispositivos físicos: Bueno, ni siquiera necesito comentar este caso, ¿verdad? Una vez que su dispositivo haya sido robado físicamente y esté en posesión de delincuentes, estos podrán acceder a todos sus datos y archivos.

Para dificultar este acceso a tus datos, es muy importante utilizar una contraseña para desbloquear el dispositivo, cifrar las tarjetas de memoria (si estás utilizando una) y bloquear la Tarjeta SIM con el operador lo más rápido posible, ya que la mayoría de aplicaciones y servicios utilizan SMS para permitir el acceso si has olvidado tu contraseña.

Un buen consejo es utilizar aplicaciones de bloqueo, como bloqueo de aplicaciones, que te pedirá una contraseña cada vez que accedas a una aplicación que contenga datos personales, como correo electrónico, redes sociales, aplicaciones bancarias, Whatsapp, etc. De esta manera, aunque te roben el celular, será más difícil para los delincuentes acceder a tus aplicaciones importantes.

- Malware instalado en el celular de la víctima: Este método es muy antiguo y conocido y consiste en utilizar una brecha de seguridad en dispositivos que han sido infectados por software malicioso, como una aplicación que cumple algún propósito, pero al hacerlo puede realizar cambios en el dispositivo o capturar y enviar información personal a otro dispositivo, como archivos con el historial de conversaciones de Whatsapp, por ejemplo.

Para evitar caer en esta estafa, sólo debes utilizar aplicaciones de las que estés seguro de su origen y autenticidad. Las aplicaciones disponibles en las tiendas oficiales generalmente ofrecen mayor seguridad que las que descargas de sitios web externos, pero incluso las aplicaciones de la tienda oficial pueden suponer riesgos de seguridad para tu dispositivo (especialmente las de Google Play; Apple es mucho más estricta al respecto), así que evita descargar cualquier aplicación que encuentres en Internet.

- Brechas en la red de señalización: Los operadores todavía utilizan una red de señalización con un protocolo antiguo (SS7 – Sistema de Señalización No. 7), y se sabe que esto tiene múltiples vulnerabilidades. Utilizando pequeños operadores es posible robar un número de teléfono que esté en redes 2G o 3G, imitando una solicitud de llamada en roaming internacional. Con esta técnica, el atacante puede recibir llamadas telefónicas y mensajes de texto.

Para protegerte de estos ataques, intenta utilizar siempre redes 4G y 5G (puede requerir la compra de una nueva Tarjeta SIM si la tuya es muy antigua). Además, con la implementación de la LGPD, Operadores de telecomunicaciones debe dejar de usar el protocolo SS7 y comenzar a usar Diámetro.

- Intercambio de SIM: En este ataque, una persona malintencionada se hace pasar por la víctima utilizando documentos y/o datos personales falsos obtenidos mediante ingeniería social o acceso a algunos de los registros de la víctima. Con esta información, el defraudador puede generar una nueva tarjeta SIM a partir del número robado al operador. También conocida como “fraude de suscripción”, esta estafa ha sido muy utilizada para acceder a aplicaciones bancarias para realizar transacciones y transferencias, ya que utilizan SMS para autenticar al usuario y permitir el acceso a la cuenta.

Las aplicaciones de mensajería, como Whatsapp y Telegram, también utilizan SMS para permitir una nueva instalación. Si el estafador tiene acceso a los mensajes SMS de la víctima, podrá utilizar fácilmente estas aplicaciones en su dispositivo. como se señala en este artículo.

Es posible combatir esta estafa capturando datos biométricos del operador telefónico, por lo que este tipo de operaciones deben ser validadas a través de su biometría, evitando que los delincuentes actúen.

- Apartado de correos remoto: método que fue señalado como utilizado en el caso de filtración de datos entre los ministros de Lava Jato, este método consiste en utilizar una técnica llamada “spoofing”, que realiza varias llamadas a un determinado número, de modo que éste se congestiona y las nuevas llamadas van al buzón de voz de la víctima.

Telegram, que era la aplicación en cuestión, utiliza como uno de los métodos de autenticación (además del código enviado en la propia aplicación y el SMS), una conexión con el código de acceso. Una vez que el número está congestionado con estas llamadas, gracias al “spoofing”, esta llamada pasa al correo de voz de la víctima. Desde allí, los atacantes pueden intentar acceder a este contestador automático y obtener el número que les permitirá abrir la aplicación.

Aunque el acceso remoto al contestador automático de un teléfono móvil requiere una contraseña, algunos operadores establecen una contraseña predeterminada, que muchos usuarios terminan sin cambiar. Aunque este servicio es poco utilizado en Brasil, debido a que los operadores cobran por el acceso, usted puede protegerse contra este ataque deshabilitar el servicio de correo de voz o cambiar su contraseña, si utiliza el servicio.

¿Telegram es seguro?

Haga clic para ver el textoSin embargo, cuando utilizamos el chat tradicional, las conversaciones se almacenan en los servidores de Telegram y por tanto, siempre que accedas a tu cuenta desde un nuevo móvil o a través de Telegram Web, podrás ver todo el historial de conversaciones anteriores, sin tener que crear y restaurar copias de seguridad de las conversaciones, como en Whatsapp (que en situaciones normales, esto es un punto positivo por su practicidad).

Además, Telegram permite conectar varios dispositivos al mismo tiempo, lo que significa que puedes usar tu cuenta de Telegram en varios teléfonos móviles al mismo tiempo, lo que puede ser una buena característica, pero también un agujero de seguridad. Lo comentaré en el próximo tema.

¿Cómo proteger mi Telegram contra intrusiones?

Haga clic para ver el textoDe esta manera, aunque un atacante tenga acceso a tu celular, no podrá acceder a tus conversaciones, ya que están en la nube y no en archivos guardados en el dispositivo. Para aumentar tu seguridad, puedes utilizar las otras protecciones que ya te he comentado en este artículo, que es la contraseña de bloqueo del dispositivo y también el uso de aplicaciones como AppLock, para bloquear redes sociales, aplicaciones de mensajería, bancos e incluso aplicaciones del propio SO, como galería y SMS. Esto hará que sea muy difícil para las personas acceder a tu información, incluso si tienen tu teléfono celular.

Hecho esto, activemos ahora una característica de seguridad muy simple, cuya configuración no requiere ni un minuto, y que ciertamente habría evitado todo este episodio de filtración de información de ministros, fiscales y autoridades del gobierno brasileño. Esta característica se llama Verificación en dos pasos.

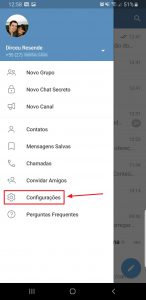

Para iniciar la configuración y activar la Verificación en Dos Pasos, abre el menú de Telegram y selecciona la opción “Configuración”

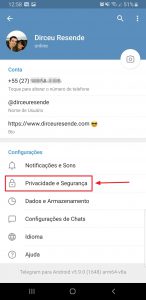

Luego de eso, accede a la opción “Privacidad y Seguridad”

Accede a la opción “Verificación en dos pasos”

Seleccione la opción “Establecer contraseña adicional”

Ingresa la contraseña que deseas usar para proteger tu Telegram. Esta contraseña puede contener letras y números.

Vuelva a ingresar su contraseña para confirmarla.

Ingrese una pista de contraseña para ayudarle a recordar si la olvida

Si lo desea, ingrese una dirección de correo electrónico que pueda usarse para recuperar su código de acceso. Por motivos de seguridad no recomiendo activar esta opción, ya que una persona que tenga acceso a tu correo electrónico podría restablecer tu clave de acceso y utilizar tu Telegram..

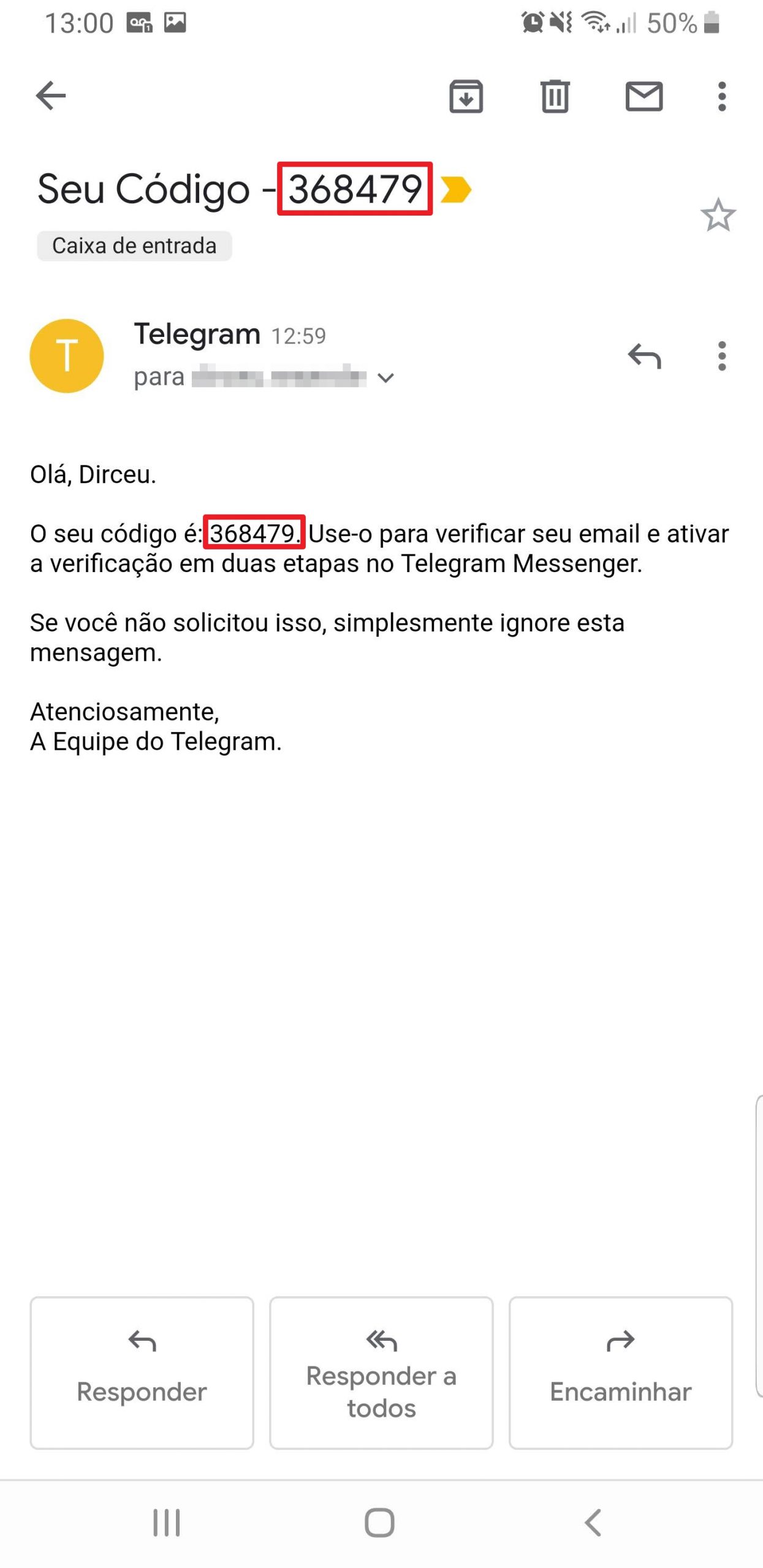

Si has configurado un correo electrónico para recuperar el código, te llegará un correo electrónico con un número para que puedas validar si tu correo electrónico es realmente válido.

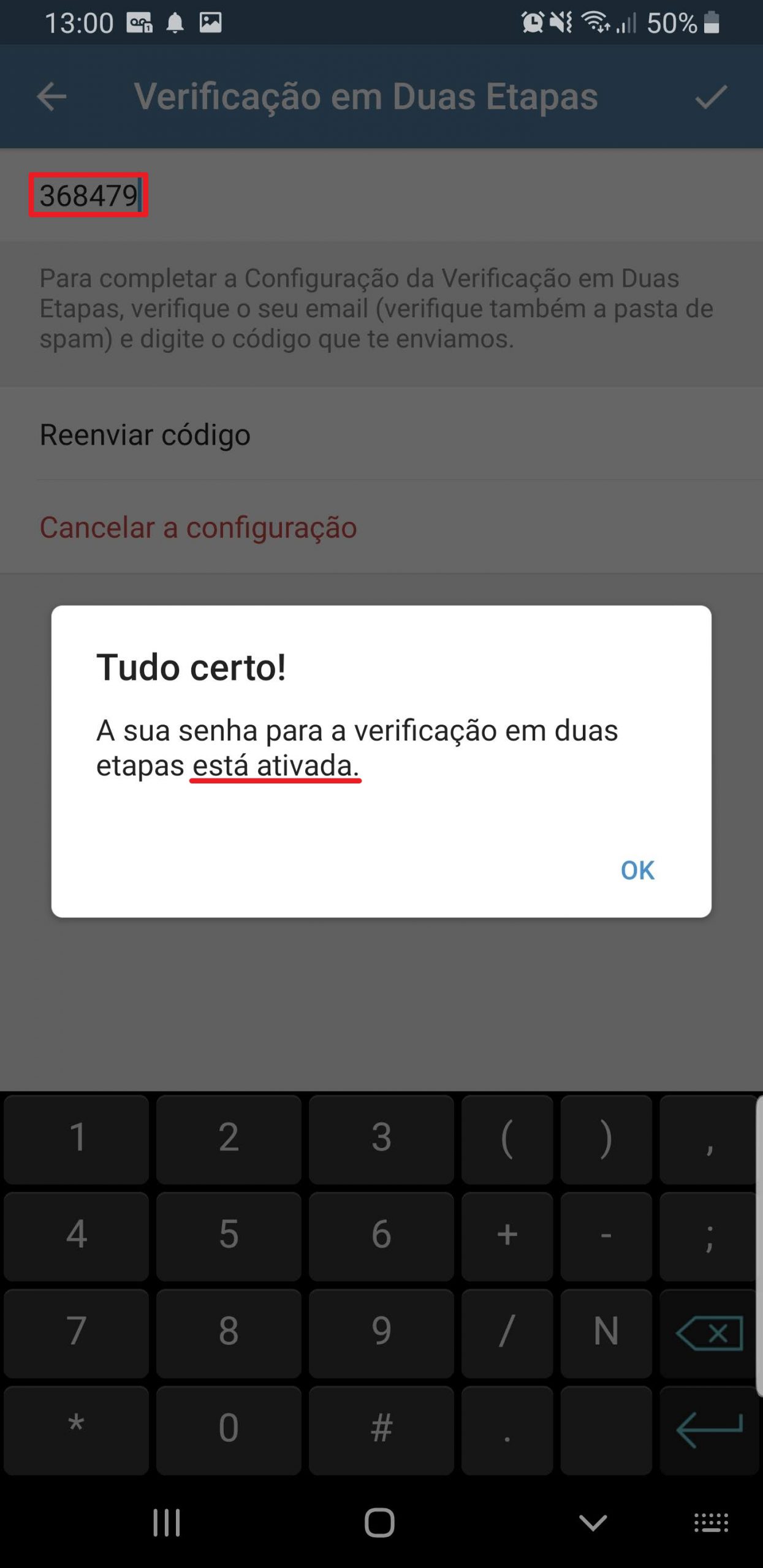

¡Listo! ¡Verificación en dos pasos habilitada!

Nota: Si has configurado un correo electrónico para recuperar tu clave de acceso, la única forma de eliminar este correo electrónico es deshabilitar la verificación en dos pasos, activarla nuevamente y, en la pantalla de ingreso de correo electrónico, hacer clic en la opción “Omitir”.

¿Es segura Telegram Web?

Haga clic para ver el textoComo ya mencioné en este artículo, Telegram te permite usar varias sesiones en una misma cuenta, es decir, puedes tener varios celulares y navegadores diferentes usando una misma cuenta, lo que lo hace muy práctico, ya que puedes usar Telegram Web en la oficina, en casa y en tu celular, sin tener que desconectarte varias veces.

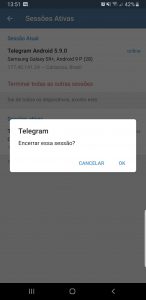

Sin embargo, esto podría terminar siendo algo peligroso, ya que podrías terminar perdiendo el control de dónde inicias sesión en tu cuenta y facilitando que otras personas accedan a tus conversaciones. Para controlar esto podemos utilizar la opción Sesiones activas en el menú de Telegram:

Y si notas una sesión que no reconoces o no has iniciado sesión durante mucho tiempo, elige siempre desconectar esa sesión:

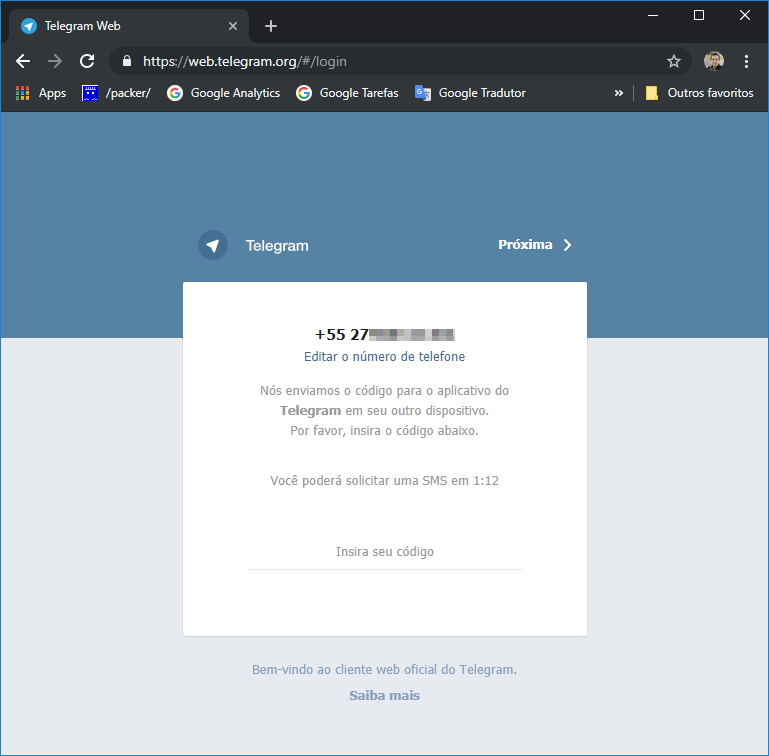

Si le preocupa la seguridad de Telegram Web, puede estar tranquilo. Siempre que habilites la verificación en dos pasos, como demostré en el tema anterior, estarás protegido contra estos ataques que ocurren con las autoridades del gobierno brasileño. Prueba de ello es cuando tienes activada la verificación en dos pasos e intentas iniciar sesión nuevamente en Telegram Web.

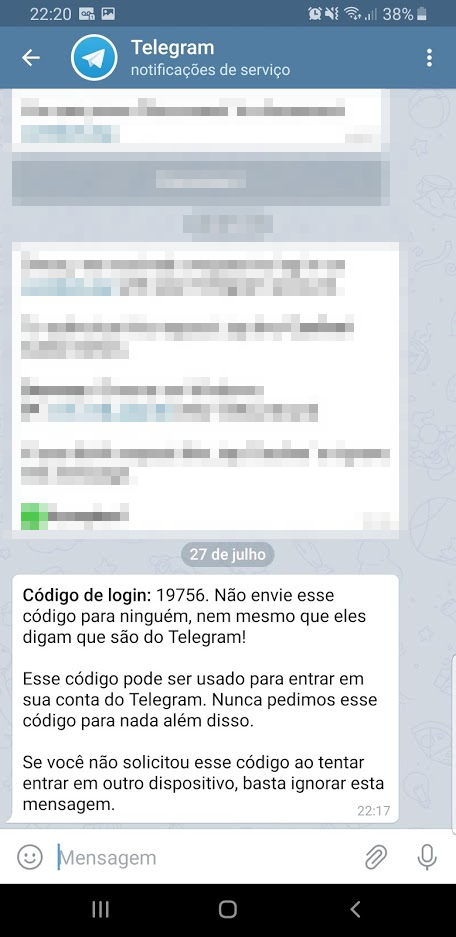

Por defecto, Telegram envía un código a través de la propia aplicación, para que lo recibas en tu celular y uses este código para iniciar sesión en Telegram Web.

En otras palabras, si no has intentado acceder a tu Telegram y recibes este mensaje es porque alguien está intentando invadirte. Esté atento a esto.

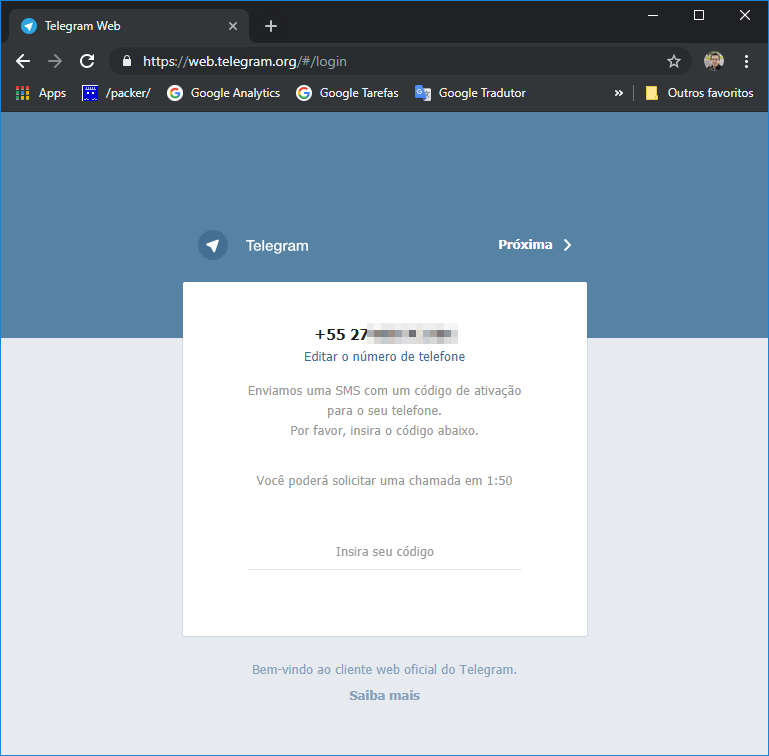

Si no tienes instalada la aplicación Telegram, puedes solicitar que el código se envíe por SMS después de 2 minutos. Ahí es donde reside el peligro... Si alguien logró acceder a sus mensajes SMS, ya sea utilizando el método de intercambio de SIM u otro método, es posible que el estafador pueda iniciar sesión en su cuenta de Telegram.

2 minutos después de solicitar el envío del código SMS, podrás solicitar el envío del código mediante llamada telefónica. Este fue el método utilizado para invadir el Telegram de las autoridades brasileñas, mediante la técnica del “Spoofing”. Una vez que los atacantes lograron bloquear la línea de las víctimas, solicitaron que el código fuera enviado como una llamada telefónica, la cual al estar bloqueada pasó al correo de voz. Probablemente se utilizó una contraseña estándar y los estafadores pudieron acceder al buzón para escuchar el código enviado y con eso pudieron iniciar sesión en Telegram.

En los 2 métodos anteriores, ya sea por SMS o llamada telefónica, si alguien logra acceder a tus mensajes SMS o llamadas, podrá iniciar sesión en tu cuenta de Telegram con normalidad, incluso sin tener acceso a tu celular donde está instalada la aplicación.

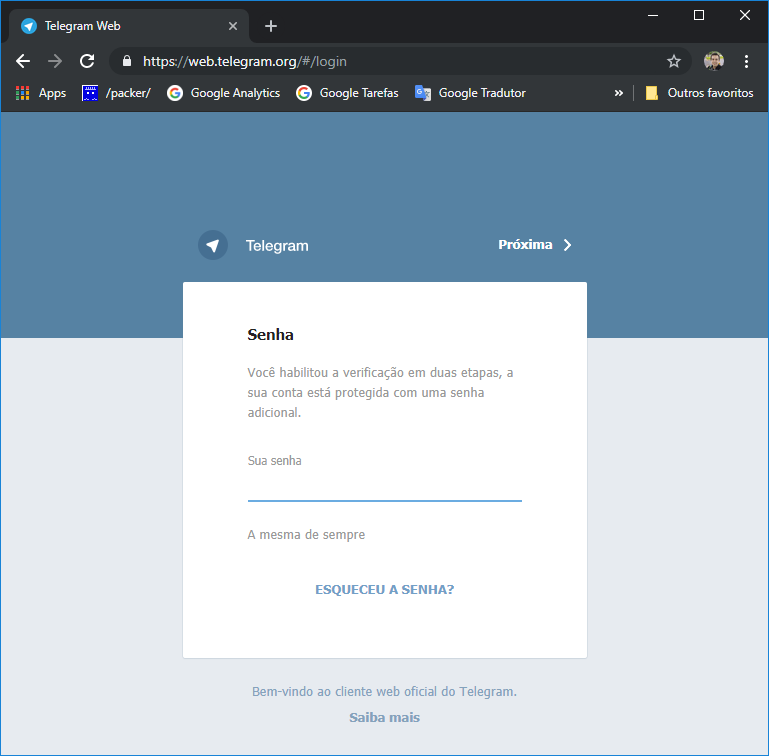

Pero cuando se activa la verificación en dos pasos aparece otra pantalla de validación, que impedirá que se lleve a cabo este ataque (o al menos lo pondrá muy difícil):

En esta nueva pantalla, además de confirmar mediante código enviado en la App o SMS o llamada, tendrás que facilitar tu contraseña para acceder a Telegram. Usted eligió y registró esta contraseña cuando activó la verificación en dos pasos.

Si no has configurado un correo electrónico de recuperación, un atacante sólo podrá acceder a tu cuenta si logra adivinar tu contraseña, aunque tenga acceso a tus SMS, llamadas e incluso a tu correo electrónico, no podrá iniciar sesión en tu cuenta de Telegram.

Bastante simple, ¿verdad? Y cómo una solución tan sencilla podría haber evitado un verdadero escándalo político en nuestro país.

¿Es seguro WhatsApp?

Haga clic para ver el textoEsto termina generando un nuevo tipo de brecha de seguridad, ya que un atacante puede acceder a tu historial de conversaciones si tiene acceso físico a tu celular (robo, por ejemplo) o acceso a tu Google Drive, ya que el historial de conversaciones se almacena en el propio celular.

A diferencia de Telegram, Whatsapp solo permite 1 sesión usando la aplicación, es decir, si quieres instalar Whatsapp en 2 celulares no podrás, porque al abrir la aplicación en un celular, el otro “cerrará sesión” automáticamente.

¿Cómo proteger mi Whatsapp contra intrusiones?

Haga clic para ver el textoEsto hará que sea muy difícil para un atacante acceder a tu WhatsApp, incluso si tiene acceso a tus mensajes o llamadas.

Vale la pena señalar que la opción de copia de seguridad de conversaciones es muy útil y práctica, ya que puedes recuperar tus conversaciones si pierdes o cambias tu celular, pero al mismo tiempo, esto puede ser un riesgo de seguridad para tu privacidad, ya que una persona que tiene acceso a tu celular puede acceder a tus archivos y copiar tus mensajes, ya que están almacenados dentro del dispositivo, y no en un servidor protegido.

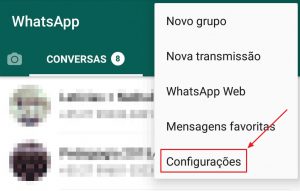

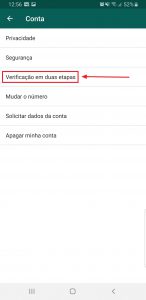

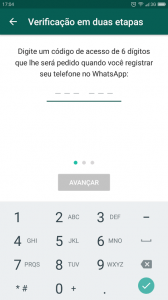

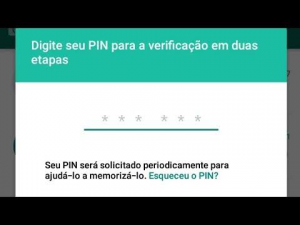

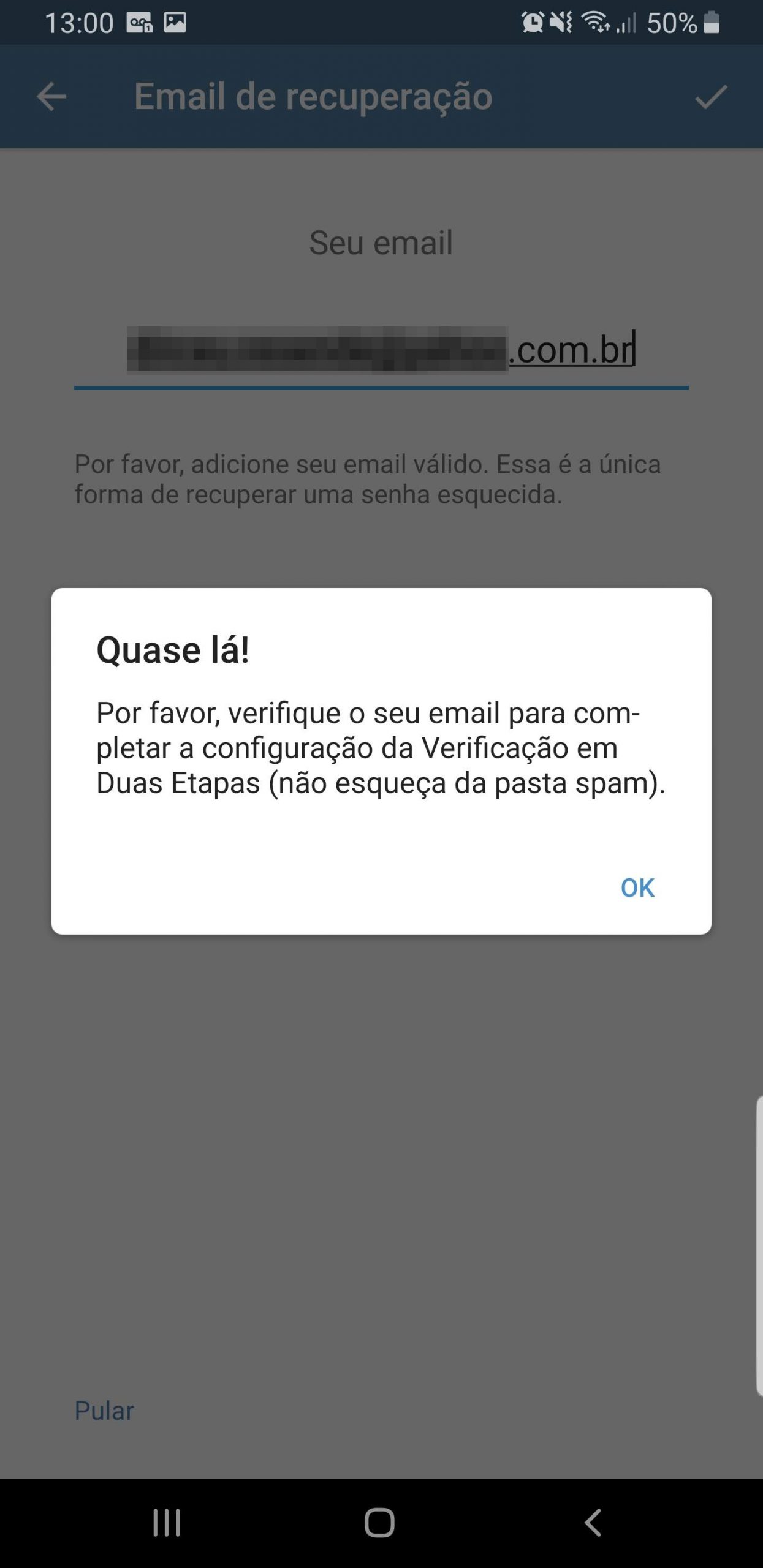

En las capturas de pantalla a continuación, demostraré paso a paso cómo activar la verificación en dos pasos en Whatsapp.

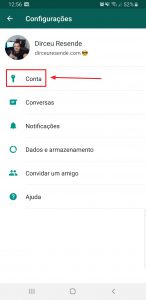

Haz clic en los 3 puntos de Whatsapp y selecciona la opción “Configuración”:

Ahora, seleccione la opción “Verificación en dos pasos”

Haga clic en el botón “Activar”

Ingresa tu clave de acceso, la cual será utilizada para configurar la aplicación en un nuevo celular y también se te pedirá cada cierto tiempo que ingreses este número para continuar usando Whatsapp.

Si lo desea, ingrese una dirección de correo electrónico que pueda usarse para recuperar su código de acceso. Por razones de seguridad no recomiendo activar esta opción, ya que una persona que tenga acceso a tu correo electrónico podría restablecer tu clave de acceso y utilizar tu Whatsapp..

¡Verificación en dos pasos habilitada!

Pantalla de configuración de verificación en dos pasos:

Pantalla de whatsapp cuando te pide que introduzcas tu clave de acceso

Nota: Si has configurado un correo electrónico para recuperar tu clave de acceso, la única forma de eliminar este correo electrónico es deshabilitar la verificación en dos pasos, activarla nuevamente y, en la pantalla de ingreso de correo electrónico, hacer clic en la opción “Omitir”.

Bueno chicos, espero que les haya gustado este artículo y presten atención a los consejos que les di para evitar ser blanco de ataques, ya sea a través de Whatsapp, Telegram o aplicación bancaria.

Un fuerte abrazo y nos vemos en el próximo artículo.

Dirceu Resende

Arquitecto de Bases de Datos y BI · Microsoft MVP · MCSE, MCSA, MCT, MTA, MCP.

Comentários (0)

Carregando comentários…